Comment sécuriser les données de votre entreprise ?

#3 beaucoup sous-estiment les risques de cyberattaques, quelques conseils utiles

Hello, 👋

Bienvenue dans cette nouvelle édition #3 de Sambotte, les secrets du numérique !

La cybersécurité1 est essentielle pour protéger les données sensibles des entreprises contre les cyberattaques.

Aujourd’hui, les petites et moyennes entreprises sont souvent des cibles privilégiées des cybercriminels en raison de leur infrastructure de sécurité souvent moins robuste. C’est pourquoi, il est crucial pour elles de mettre en place des mesures de sécurité pour protéger leurs informations sensibles et préserver la confiance de leurs clients.

Alors quelles sont les stratégies essentielles pour protéger les données sensibles de votre entreprise et renforcer votre sécurité numérique ? 👇

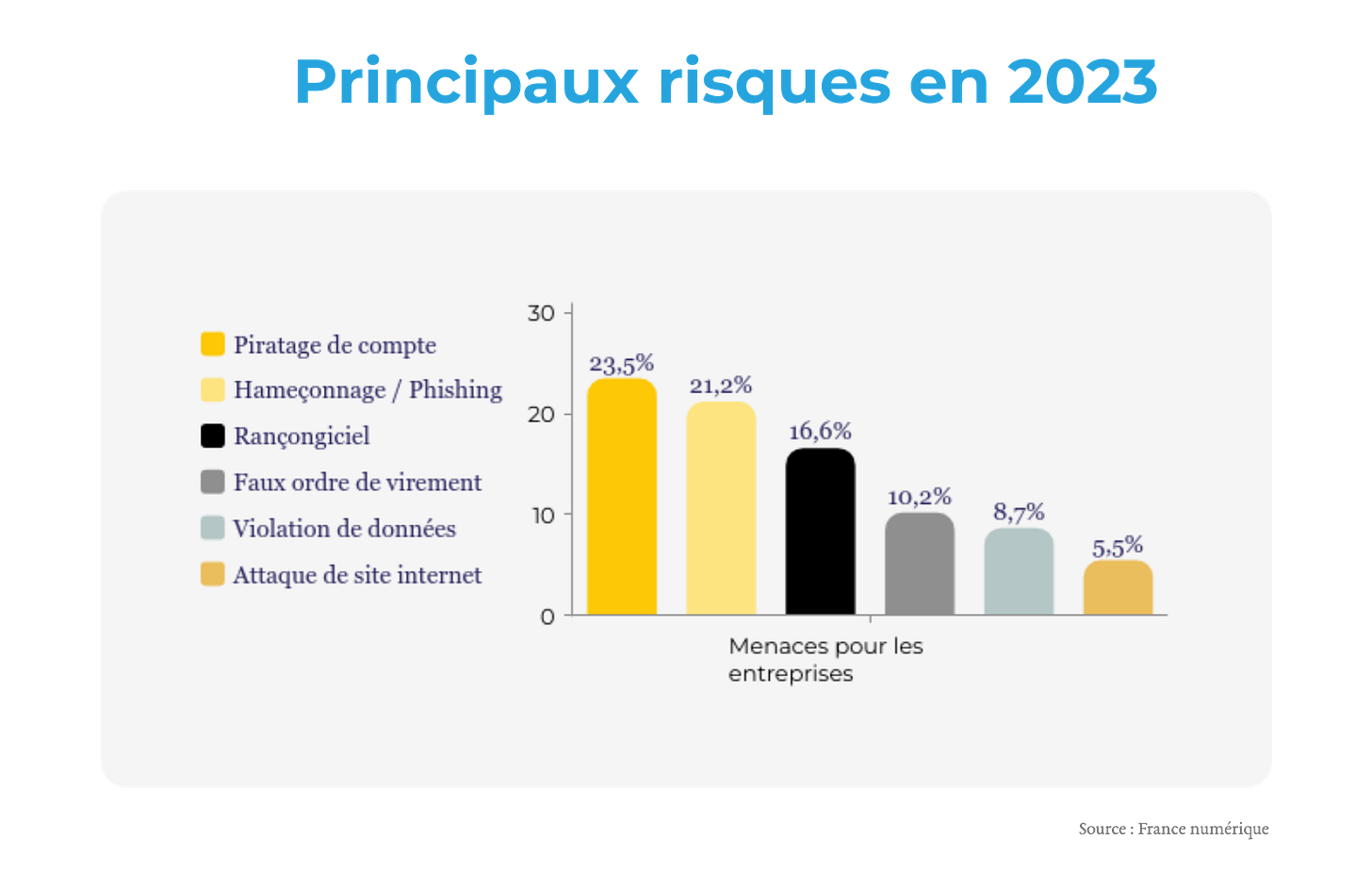

Comprendre les menaces

Pour bien se protéger, il est important de comprendre les types de menaces auxquelles votre entreprise peut être confrontée. Les cyberattaques courantes incluent les logiciels malveillants, l’hameçonnage ou phishing2, les attaques par déni de service (DDoS)3 et les rançongiciels4. Chaque menace nécessite une approche spécifique pour être contrée efficacement.

Connaître son système et ses risques

Avant de mettre en place des mesures de sécurité, il est nécessaire de bien connaître son système et d'identifier ses risques. Voici les étapes essentielles :

➡️ Identification des actifs les plus précieux (données, applications, systèmes) : permet de focaliser les efforts de sécurité là où ils sont le plus utiles.

➡️ Évaluation des vulnérabilités : pour corriger les failles potentielles.

➡️ Priorisation des mesures de sécurité en fonction de leur impact potentiel et de leur probabilité.

Sensibiliser et former vos équipes

Les employés bien formés sont la première ligne de défense contre les menaces numériques.

Former les employés aux bonnes pratiques de sécurité numérique est essentiel. Cela inclut la reconnaissance des emails de phishing (hameçonnage), l'utilisation de mots de passe forts et la compréhension des politiques de sécurité de l'entreprise.

Par exemple, un employé formé qui reçoit un email suspect peut identifier une tentative de phishing et éviter de cliquer sur des liens malveillants.

Des sessions de formation régulières et des mises à jour sur les nouvelles menaces peuvent considérablement réduire les risques d'incidents.

💡 Les formations internes, spécifiques peuvent être complétées par des formations générales en e-learning, plus simples et moins onéreuses.

👉 Mettez en place une charte de sécurité pour l’entreprise avec les bonnes pratiques à appliquer.

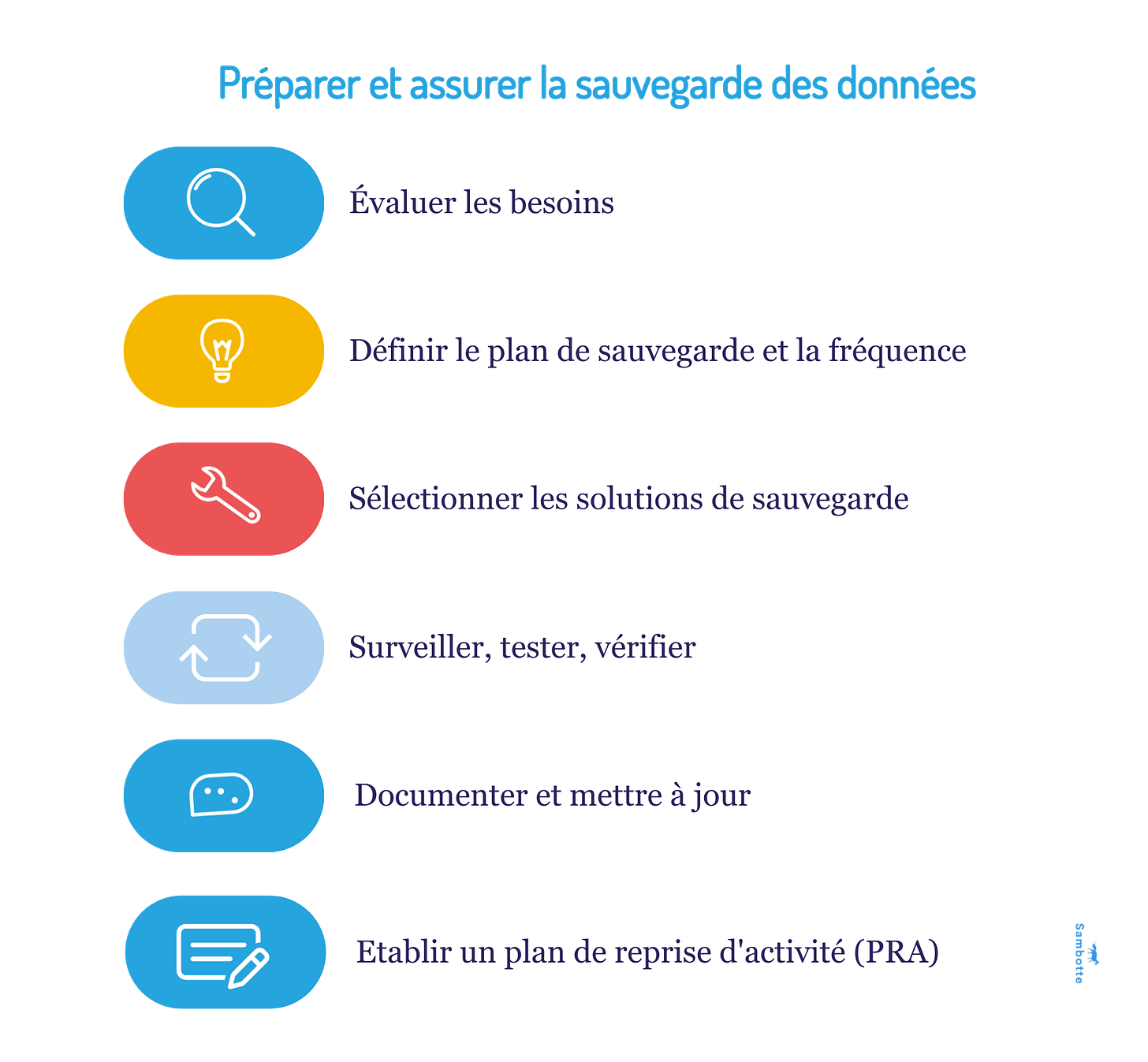

Sauvegarder régulièrement vos données

La sauvegarde régulière des données est incontournable pour assurer leur récupération en cas de perte ou de corruption.

Les sauvegardes régulières garantissent que, même en cas de cyberattaque, panne de matériel ou erreur humaine, les données peuvent être restaurées. Cela minimise les interruptions et les pertes financières potentielles.

Une entreprise qui effectue des sauvegardes quotidiennes peut rapidement récupérer ses données après une attaque de ransomware (rançongiciel), réduisant ainsi l'impact sur ses opérations. À l’inverse, une entreprise sans plan de sauvegarde peut perdre des mois de travail, ce qui pourrait être catastrophique.

👉 La première étape consiste à bien identifier les types de données à sauvegarder (documents, bases de données, configurations systèmes) et à évaluer leur importance pour les opérations de votre entreprise.

Vous pouvez stocker les sauvegardes dans des emplacements sécurisés et tester régulièrement la restauration des données pour vous assurer qu'elles sont fonctionnelles.

La sauvegarde dans le cloud présente de nombreux avantages mais il est important de bien choisir son hébergeur et de s’assurer du bon fonctionnement de la restauration et notamment de sa vitesse de restitution.

Utiliser des solutions de sécurité robustes

Les logiciels de sécurité, tels que les antivirus et les pare-feux, sont essentiels pour protéger les systèmes contre les menaces numériques.

Installer et maintenir à jour des logiciels de sécurité permet de détecter et de neutraliser les virus, malwares5 et autres menaces. Ces outils forment une barrière contre les intrusions et assurent la sécurité des systèmes informatiques.

Il existe de nombreuses solutions : gestionnaire de mots de passe, solutions d’authentification multi-facteurs (MFA)6 par application ou clé de sécurité, pare-feu, VPN (Virtual Private Network)7, solutions de sauvegarde et de restauration, chiffrement des données, …

Par ailleurs, il faut toujours ajouter un critère de sécurité dans le choix de toutes solutions numérique que ce soit le site internet, le logiciel de gestion ou autres.

👉 Entretenir son système est primordial, tous les logiciels utilisés dans votre entreprise doivent régulièrement mis à jour pour corriger les vulnérabilités connues.

💡Pour garantir l’accès à vos applications sur internet, vous pouvez utiliser une outil de gestion de mots de passe qui permet d’avoir des mots de passe robuste, sans les saisir. Par ailleurs, vous pouvez sécuriser l’accès avec une solution de double authentification (MFA).

🔧 Quelques outils

➡️ Gestionnaire de mot de passe : Dashlane, Proton Pass, KeePass, …

➡️ Antivirus : Trend Micro, Panda security, ESET, Bitdefender, Avast

➡️ Pare-feu : Portmaster, OPNSense, …

➡️ Authentification MFA : Duo mobile, Authy, …

➡️ Authentication par clé de sécurité : Yubico YubiKey, Nitrokey, …

➡️ VPN : Proton VPN, Open VPN, Cisco Anyconnect, …

➡️ Outil de messagerie : Microsoft Outlook 360 et Google Workspace sont les plus utilisées. Proton mail et Tutanova sont des solutions européennes sûres et performantes.

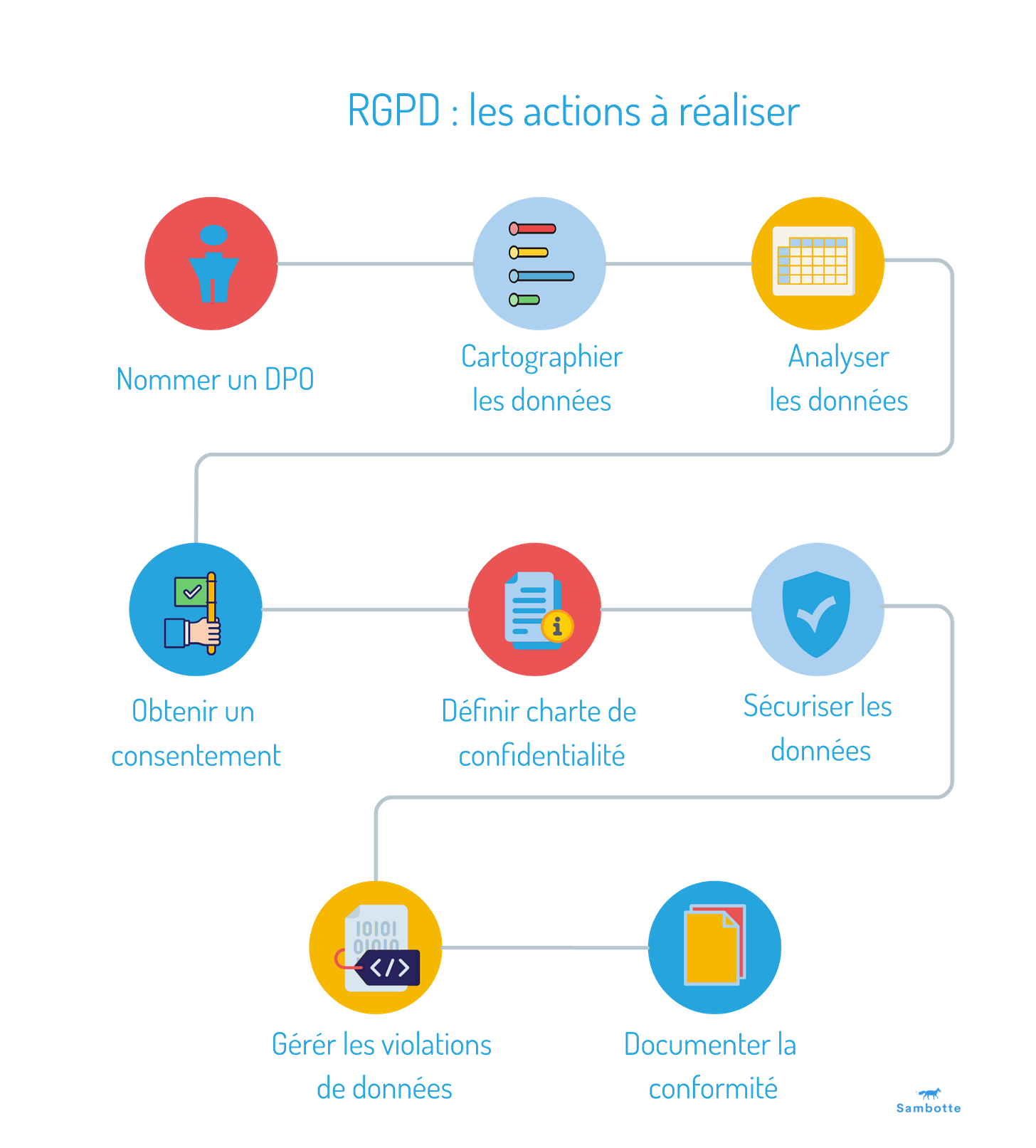

Se mettre en conformité avec les réglementations

La conformité au Règlement Général sur la Protection des Données (RGPD) est essentielle pour garantir la protection des données personnelles et éviter des sanctions légales.

Pour les TPE/PME, se conformer à cette réglementation n’est pas seulement une obligation légale, mais aussi une manière de renforcer la confiance de leurs clients et partenaires.

Elle nécessite différentes actions :

🏷️ Les principaux livrables pour une TPE :

➡️ Registre des activités de traitement des données : recensement de toutes les activités de traitement des données personnelles pour vous et pour vos clients.

➡️ Charte de confidentialité : informations pour les personnes concernées (clients, employés, etc.) sur la manière dont leurs données personnelles sont collectées, utilisées, stockées et protégées par l'entreprise.

💡Vous pouvez présenter une charte de confidentialité sur votre site internet et une charte internes de protection des données.

➡️ Procédure de gestion des violations de données : les étapes à suivre en cas de violation de données personnelles.

La conformité au RGPD est un processus continu qui nécessite une attention et une adaptation régulières. En suivant ces actions, votre PME pourra non seulement se conformer aux exigences légales, mais aussi renforcer la confiance de vos clients et partenaires. Pour un accompagnement détaillé et personnalisé, vous pouvez faire appel à un expert en protection des données (💡Le DPO8 n’est obligatoire que dans certains cas même si sa nomination est souvent conseillée. Par ailleurs, le DPO peut être externalisé).

Conclusion

Les principales activités de sécurité numérique se résument en trois axes prévention, entretien et résilience. L’entretien et la résilience sont de plus en plus important avec l’augmentation de la complexité des systèmes : la tendance n’est plus à la sécurisation des système informatique pour les rendre plus sûr et inattaquable - cela devient impossible - mais à la gestion des risques liés à l’utilisation des systèmes informatiques.

L’entretien des systèmes de sécurité est comme la maintenance régulière d’une voiture : sans révisions et mises à jour, même une voiture de luxe peut tomber en panne.

👉 Vous pouvez commencer par un audit personnalisé de votre entreprise et de ses risques avant de passer à l’action, un expert pourra vous guider en fonction de vos acquis et de vos lacunes et vous conseillera les outils les plus appropriés pour votre entreprise.

A la rencontre de Maxime

Freelance Cybersécurité, Maxime aide les entreprises à évaluer précisément leurs besoins en matière de sécurité informatique et à concevoir et exécuter des plans techniques et organisationnels adaptés à leurs contraintes budgétaires et à leur rythme opérationnel.

Pour cette édition, j’ai demandé à Maxime, de valider l’article d’y apporter des corrections si nécessaire.

👉 Vous pouvez retrouver Maxime sur Linkedin : Profil Maxime

🎬 Clap de fin

L’été approche à grands pas, mais vous aurez encore une édition pendant cet été 🏖 Bel été à tous ! ☀️

Cela vous a plu ?

Pensez à faire un petit Like (je les consulte tous ❤️).

Tony

👍 Merci de lire Sambotte - Les secrets du numérique! Abonnez-vous gratuitement pour ne rien manquer !

Cyberattaque : tentative malveillante d'accéder ou de détruire des informations informatiques.

Phishing / hameçonnage : technique frauduleuse visant à obtenir des informations sensibles en se faisant passer pour une entité de confiance.

DDoS (Distributed Denial of Service) / attaques par déni de service : une attaque informatique qui vise à rendre un service en ligne indisponible en submergeant un système avec un trafic massif provenant de plusieurs sources.

Ransomware / rançongiciel : un type de logiciel malveillant qui bloque l'accès aux données d'un utilisateur ou d'une entreprise jusqu'à ce qu'une rançon soit payée pour les débloquer.

Malware (Malicious Software) : terme générique pour désigner tout logiciel conçu pour nuire à un ordinateur, incluant les virus, les ransomwares, les chevaux de Troie, etc.

MFA (Multi-Factor Authentication) / Authentification multiples : méthode de sécurité qui utilise plusieurs étapes pour vérifier l'identité d'un utilisateur, comme un mot de passe et un code envoyé par SMS, application ou via une clé de sécurité.

VPN (Virtual Private Network) / réseau privé virtuel : permet de sécuriser une connexion internet en chiffrant les données échangées, protégeant ainsi la vie privée en ligne.

DPO (Data Protection Officer) / responsable de la protection des données : iel est chargé·e de veiller à la conformité avec les lois sur la confidentialité des données dans une entreprise. Il est obligatoire pour les autorités et organismes publics, les organismes dont les activités de base les amènent à réaliser un suivi régulier et systématique des personnes à grande échelle, les organismes dont les activités de base les amènent à traiter à grande échelle des données sensibles.